この記事は、 トロイの木馬 について興味がある方へ向けた内容となっております。

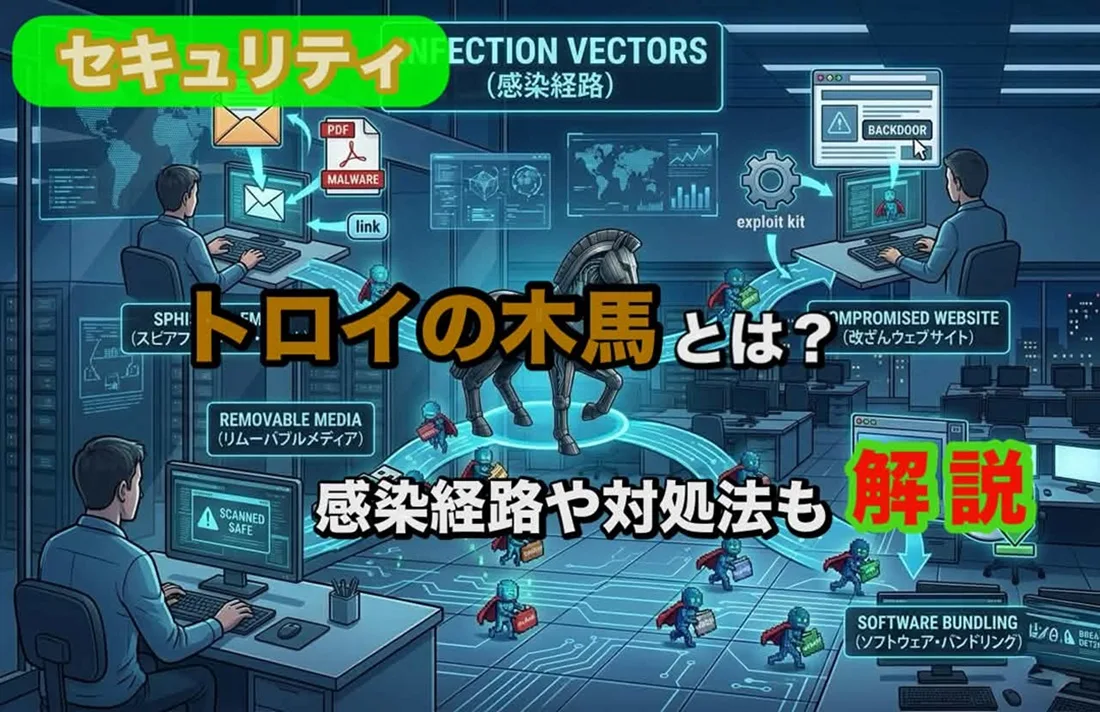

パソコンやスマートフォンを使用していると、「トロイの木馬」という言葉を耳にすることがあるでしょう。セキュリティソフトの警告画面で表示されたり、ニュースでサイバー攻撃の話題として取り上げられたりすることも少なくありません。

しかし、トロイの木馬が具体的にどのようなものなのか、どのような危険性があるのか、正しく理解している方は意外と少ないのではないでしょうか。実際、トロイの木馬は年々巧妙化しており、知らないうちに感染してしまうケースが増加しています。

本記事では、トロイの木馬の基本的な知識から、実際の感染事例、感染経路、そして万が一感染してしまった場合の対処法まで、包括的に解説いたします。適切な知識を身につけることで、大切な個人情報や業務データを守ることができます。

- トロイの木馬とはどのようなものか

- トロイの木馬の感染経路や対処法

- 我々が日常的に気をつけるべき習慣

トロイの木馬とは

トロイの木馬の定義

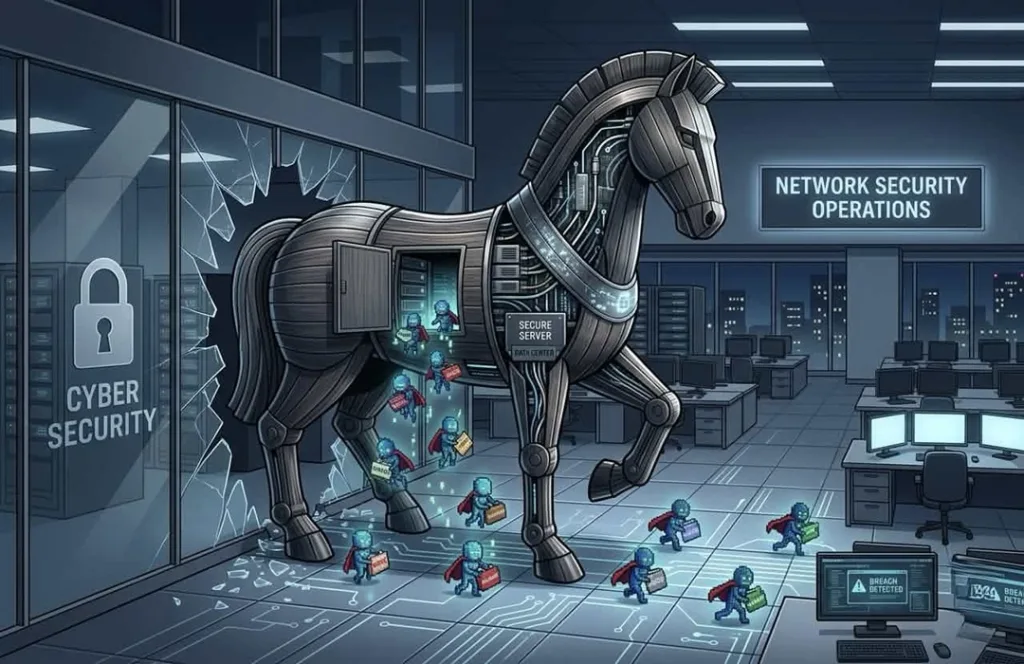

トロイの木馬(Trojan Horse)とは、一見無害なプログラムやファイルに偽装しながら、実際には悪意のある動作を行うマルウェアの一種です。その名称は、ギリシャ神話の「トロイア戦争」に登場する木馬の計略に由来しています。

一般的なコンピューターウイルスとは異なり、トロイの木馬は自己増殖機能を持ちません。しかし、ユーザーが自ら実行してしまうことで感染し、システム内部に侵入して様々な被害をもたらします。

一般的なウイルスとの違い

トロイの木馬と通常のウイルスの最も大きな違いは、感染方法にあります。ウイルスは他のプログラムに寄生して自己複製し、自動的に拡散していきますが、トロイの木馬はユーザー自身が実行することで初めて活動を開始します。

パソコンに危害を与えるコンピュータウイルスの種類について詳しくまとめておりますので、以下の記事も併せてご覧下さい。

トロイの木馬は、ユーザー自身を騙して悪意者にとって有利なアクションを実行させる事に特化したウイルスであり、その手口は年々巧妙になっています。

トロイの木馬の種類と目的

トロイの木馬には様々な種類が存在し、それぞれ異なる目的を持っています。代表的なものとして、バックドア型(リモート操作を可能にする)、スパイウェア型(個人情報を盗み出す)、ダウンローダー型(他のマルウェアをダウンロードする)、ランサムウェア型(データを暗号化して身代金を要求する)などが挙げられます。

攻撃者の目的も多岐にわたり、金銭的利益の獲得、機密情報の窃取、システムの破壊、さらには政治的・軍事的なスパイ活動に利用されることもあります。

トロイの木馬の感染事例と経路

実際の感染事例

近年、トロイの木馬による被害は企業・個人を問わず増加しています。例えば、有名なソフトウェアを装ったトロイの木馬が配布され、数万台のパソコンが感染した事例や、銀行の正規サイトを模倣したフィッシングサイト経由で感染し、多額の金銭被害が発生した事例などが報告されています。

また、テレワークの普及に伴い、ビデオ会議ツールやリモートアクセスソフトを装ったトロイの木馬も出現しており、企業の機密情報が漏洩するケースも増えています。特に中小企業では、セキュリティ対策が不十分なために被害が拡大しやすい傾向にあります。

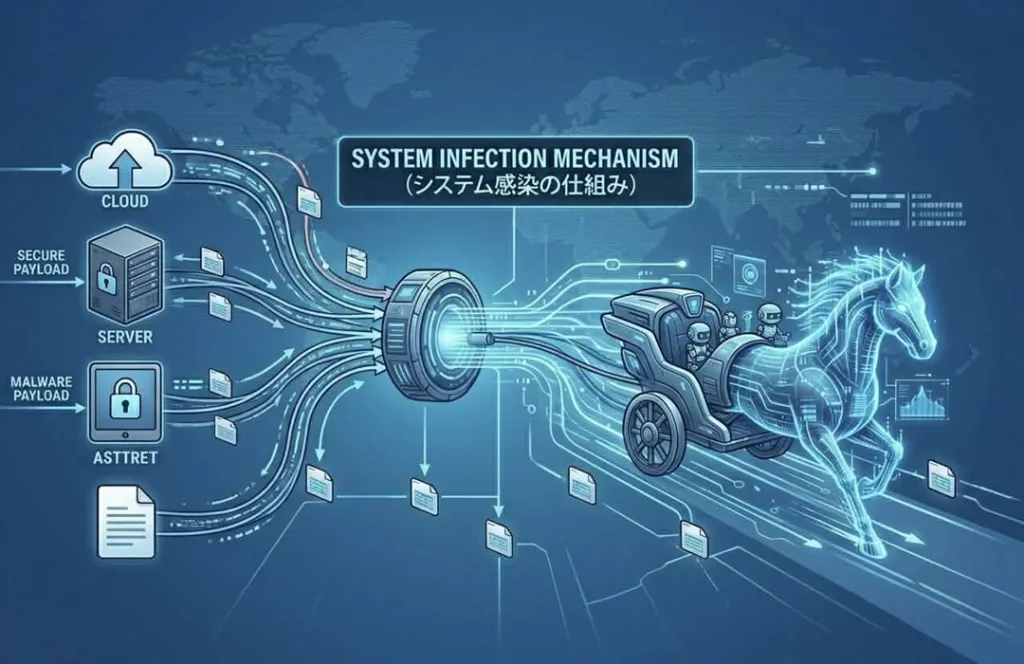

主な感染経路

トロイの木馬の感染経路は多様化していますが、最も一般的なのは電子メールの添付ファイルです。業務連絡や請求書、配送通知などを装ったメールに、実行ファイルやマクロ付きドキュメントが添付されており、開封すると感染してしまいます。

また、非公式のソフトウェアダウンロードサイトも危険です。無料ソフトや海賊版ソフトに紛れ込んでいることが多く、インストール時に一緒にトロイの木馬もインストールされてしまいます。さらに、USBメモリなどの外部記憶媒体を介した感染、悪意のある広告(マルバタイジング)をクリックしたことによる感染、偽のセキュリティ警告から誘導される感染なども報告されています。

SNSやメッセージアプリ経由の感染

最近では、SNSやメッセージアプリを利用した感染手法も増加しています。知人を装ったアカウントから送られてくるリンクや、興味を引くような投稿に含まれるURLをクリックすることで、トロイの木馬がダウンロードされるケースがあります。

特に注意が必要なのは、実際の知人のアカウントが乗っ取られて送られてくるメッセージです。信頼できる相手からのメッセージであっても、不自然な内容やURLが含まれている場合は慎重に確認する必要があります。

トロイの木馬の対処法と予防法

感染が疑われる場合の対処法

トロイの木馬への感染が疑われる場合、まず最初に行うべきことは、インターネット接続を切断することです。これにより、外部への情報漏洩や他のマルウェアのダウンロードを防ぐことができます。有線LANの場合はケーブルを抜き、Wi-Fiの場合は機内モードに切り替えるか、Wi-Fi機能をオフにしてください。

次に、信頼できるセキュリティソフトでフルスキャンを実行します。もしセキュリティソフトがインストールされていない場合や、既存のソフトが正常に動作しない場合は、別の端末から信頼できるセキュリティソフトをダウンロードし、USBメモリなどでインストールすることを検討してください。

スキャン結果でトロイの木馬が検出された場合は、指示に従って駆除または隔離を行います。ただし、深刻な感染の場合は、システムの復元やクリーンインストールが必要になることもあります。重要なデータは事前にバックアップを取っておくことが理想的ですが、感染後のバックアップにはマルウェアが含まれている可能性があるため注意が必要です。

効果的な予防策

トロイの木馬の感染を防ぐには、複数の対策を組み合わせた多層防御が重要です。その中でも最も基本となるのが、信頼性の高い有料セキュリティソフトの導入です。

無料のセキュリティソフトも存在しますが、有料版と比較すると機能や保護範囲に大きな差があります。有料セキュリティソフトは、トロイの木馬を含むあらゆる脅威に対応した包括的な防御機能を備えています。また、24時間365日の専門サポートが受けられるため、万が一のトラブル時にも安心です。

お使いのPCやスマホに、信頼できるセキュリティソフトを使って未然にトラブルを防いでいく対策が必要です。ウイルスバスター製品ラインナップ ![]() を参考に、あなたに合ったセキュリティソフトを探してみて下さい!

を参考に、あなたに合ったセキュリティソフトを探してみて下さい!

日常的に心がけるべき習慣

セキュリティ対策は一度実施すれば終わりではなく、日常的な習慣として継続することが大切です。定期的なバックアップを取る習慣をつけることで、万が一感染した場合でもデータの損失を最小限に抑えられます。バックアップは外付けハードディスクやクラウドストレージなど、複数の場所に保存することが理想的です。

パスワード管理も重要なポイントです。同じパスワードを複数のサービスで使い回すと、一つが漏洩した際に被害が拡大します。パスワード管理ソフトを活用し、サービスごとに異なる強力なパスワードを設定しましょう。

また、不審なポップアップ広告や警告メッセージには注意が必要です。「ウイルスが検出されました」といった偽の警告から、トロイの木馬のダウンロードに誘導されるケースが増えています。このような警告が表示された場合は、ブラウザを閉じて、インストール済みのセキュリティソフトで確認することをお勧めします。

まとめ

トロイの木馬は、一見無害なプログラムに偽装して侵入する巧妙なマルウェアです。自己増殖はしないものの、ユーザーを騙して実行させ、個人情報の窃取やシステムの乗っ取りなど、深刻な被害をもたらします。デジタル社会において、セキュリティ対策は一人ひとりの責任です。今日から実践できる対策を始めて、安全なデジタルライフを送りましょう。

この記事以外にもデジタルやPCに関する実用的な知識を紹介しておりますのでよろしければご一読頂けると嬉しいです。

[スポンサーリンク]

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/534a3161.cb39fbec.534a3162.e295232d/?me_id=1300231&item_id=10000000&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Ftrendmicro%2Fcabinet%2Fimg%2F11623024%2Fpkg%2Fvb03_1000_1000_free.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/534a329b.3df04b9f.534a329c.d1ce0dcd/?me_id=1405348&item_id=10000046&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fnorton%2Fcabinet%2F08738151%2F08785216%2Fn360_standard_1-3.jpg%3F_ex%3D240x240&s=240x240&t=picttext)